„Ich wollte nur meine Rechnung begleichen – 10/10 Malware“

24.04.2026

Zurzeit häufen sich Angriffe, bei denen vermeintliche Rechnungen als Anhang (z. B. PDF, HTML, SVG) oder über Links verteilt werden und sich als schadhafte Dateien entpuppen. Dabei nutzen Täter gezielt auch legitime Sharing-Dienste wie z. B. Dropbox, um Schadsoftware an Filtersystemen vorbeizuschleusen.

Nachfolgend wird ein konkretes Beispiel beschrieben.

Hinweis: Die Analyse erfolgte unter strengen Sicherheitsvorkehrungen in isolierten Systemen. Grundsätzlich gilt: Öffnen Sie keine unbekannten Links, Buttons oder Anhänge in E-Mails. Im Zweifel kontaktieren Sie Ihre IT-Abteilung oder Sie melden sich bei uns.

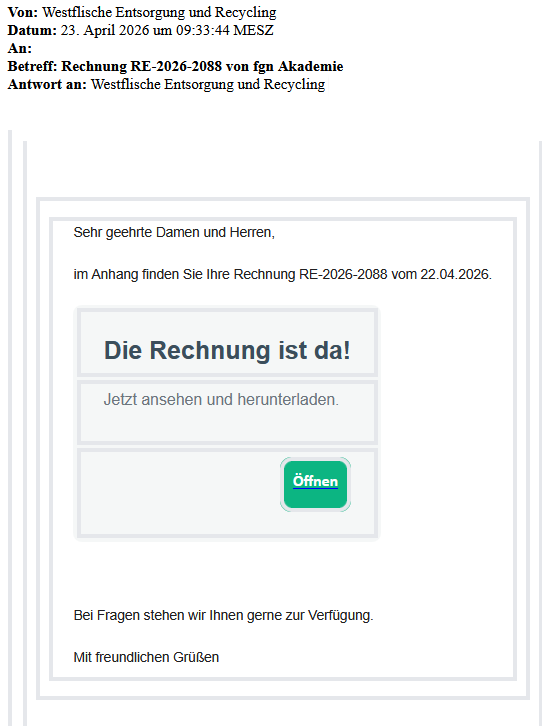

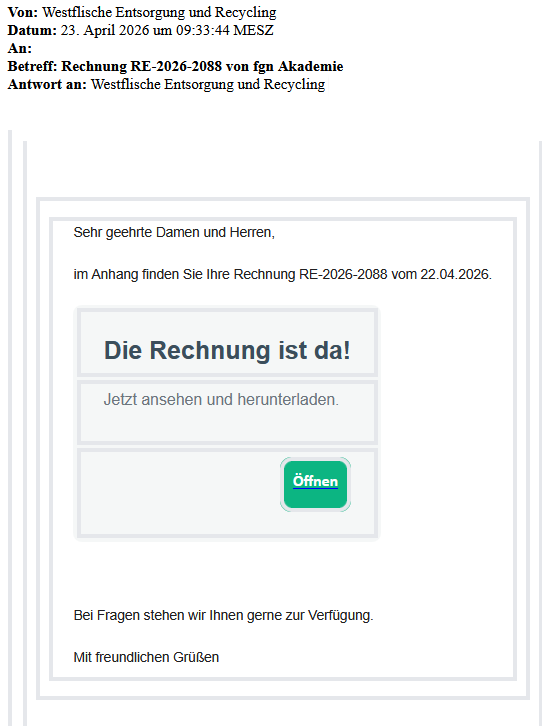

1. E-Mail

Nach wie vor ist die E-Mail der einfachste Verbreitungsweg für solche Angriffe. In diesem Fall wurde eine vermeintliche Rechnung mit einem verlinkten Button versendet.

2. Webseite

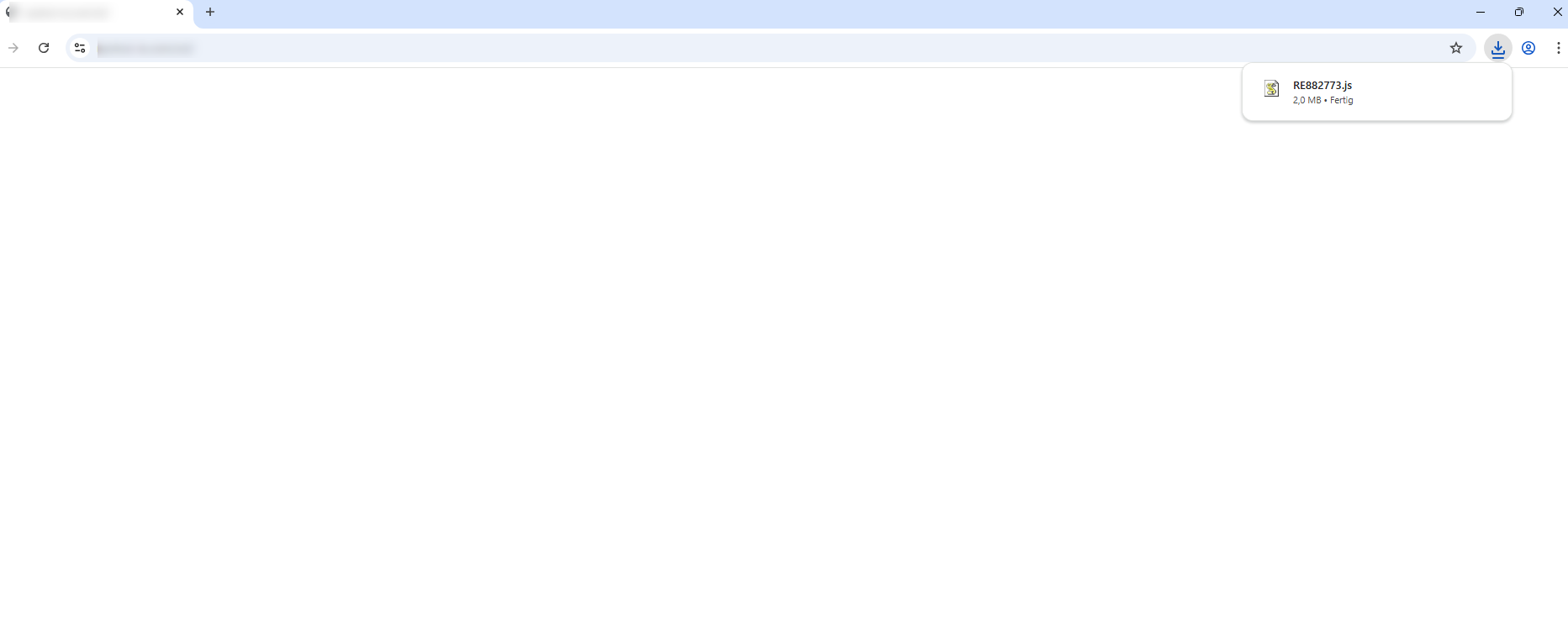

2.1 Zugriff mit VPN / Sicherheitsumgebung

Beim Öffnen des Links kann sich das Verhalten der Webseite je nach Umgebung unterscheiden. Mit aktivem VPN oder bestimmten Sicherheitssystemen wird lediglich eine leere Seite angezeigt

Wichtig: Eine leere Webseite bedeutet nicht, dass nichts passiert. Im Hintergrund können dennoch Prozesse vorbereitet werden.

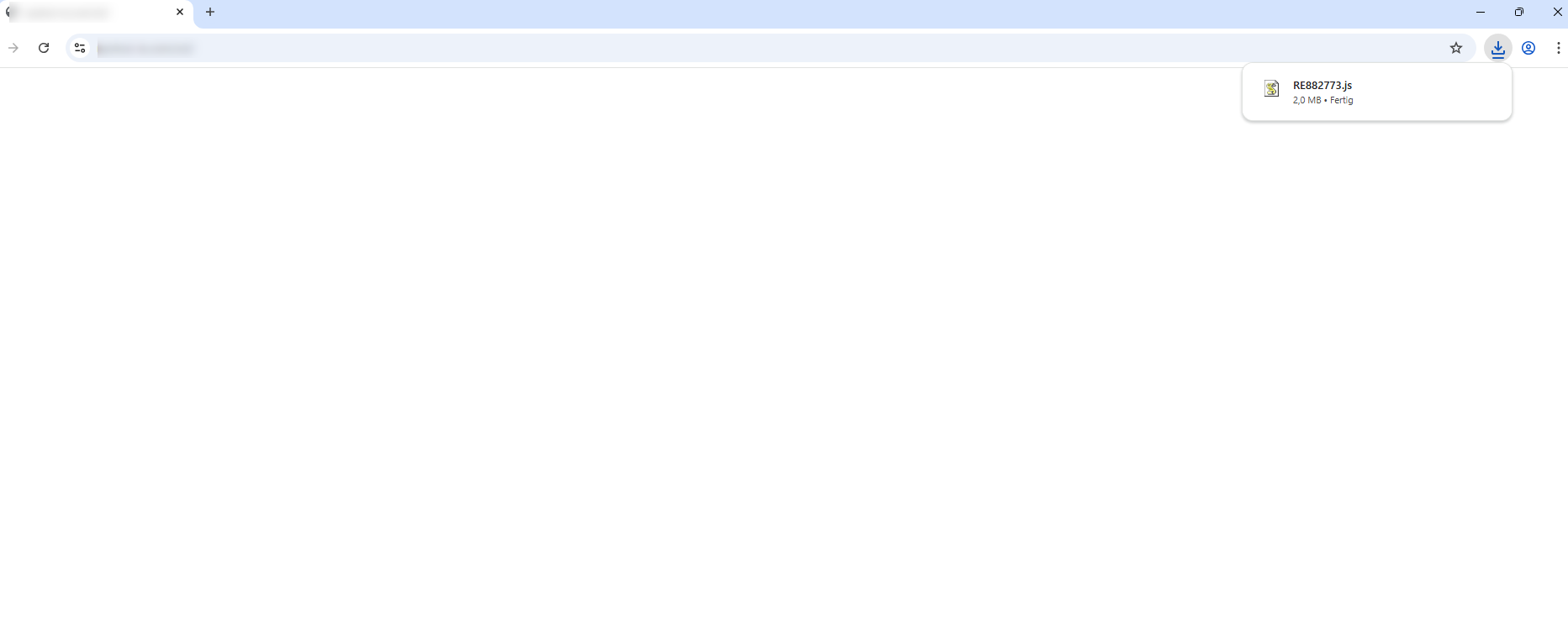

2.2 Zugriff ohne VPN

Ohne VPN wird ebenfalls eine leere Seite angezeigt. Jedoch mit einem entscheidenden Unterschied: Im Hintergrund wird automatisch eine JavaScript-Datei (.js) heruntergeladen.

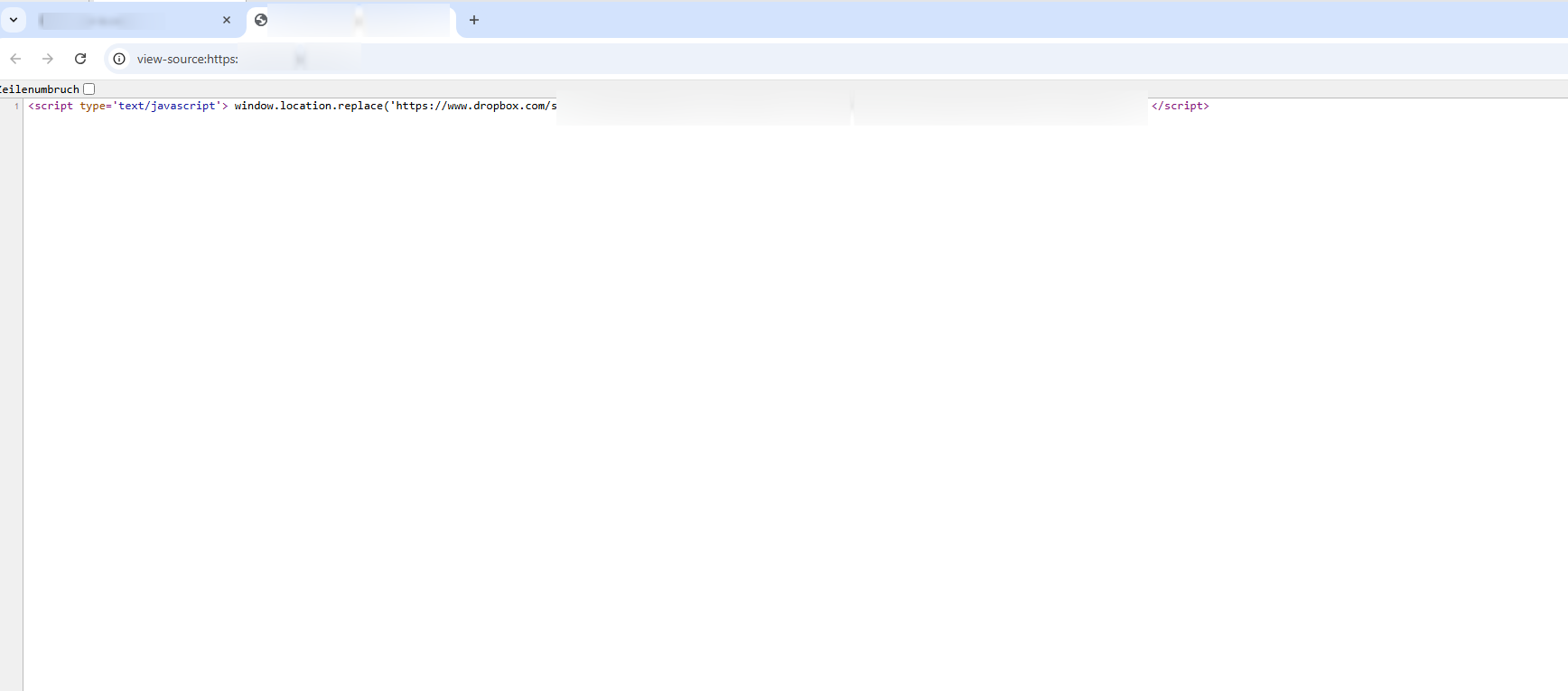

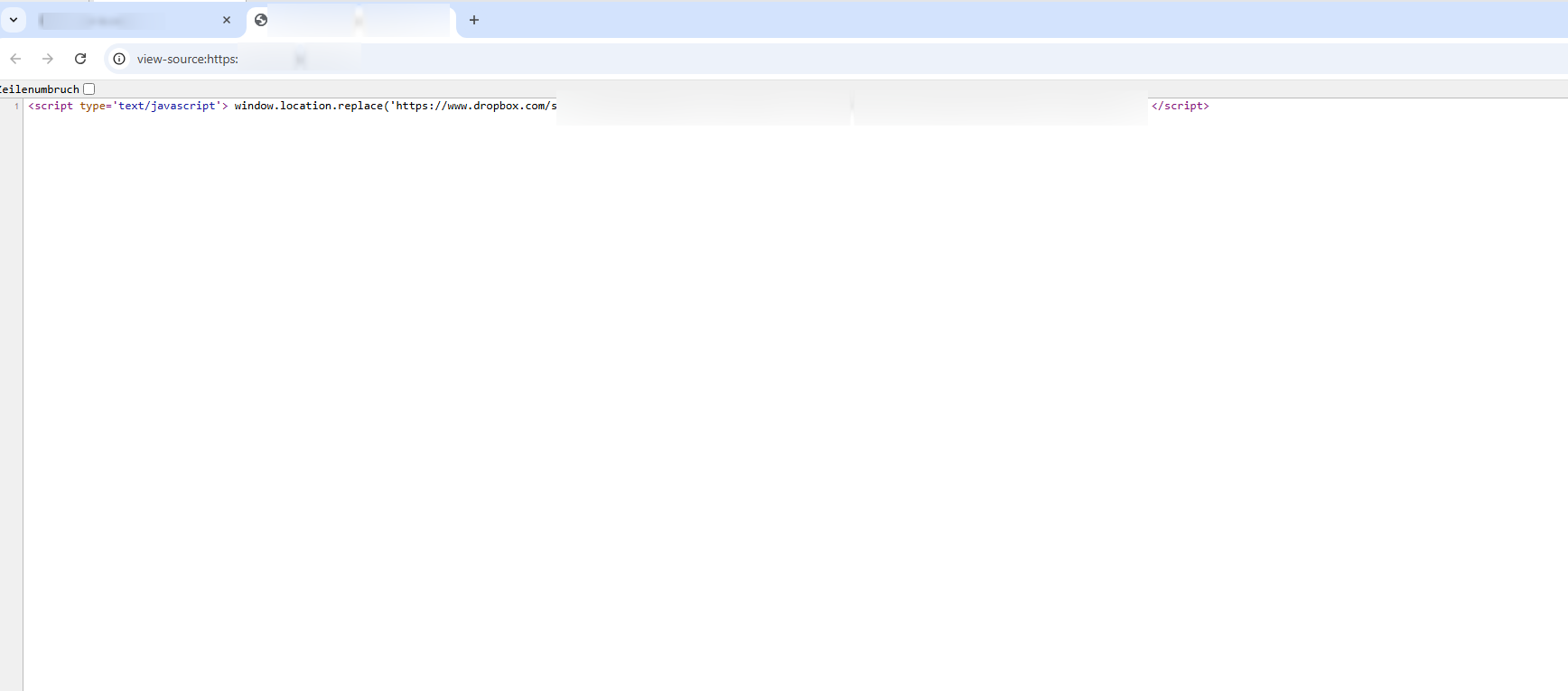

2.3 Analyse des Quelltexts

Der Webseiten-Quelltext zeigt, dass die Datei über einen externen Dienst geladen wird (hier Dropbox). Angreifer nutzen solche Dienste oft, um durch die hohe Vertrauenswürdigkeit diverse Filtersystem zu umgehen.

3. JavaScript-Datei (Dropper)

Solche Dateien werden als Dropper bezeichnet. Sie enthalten meist nicht direkt die eigentliche Malware, sondern laden diese nach. Typische Merkmale:

3.1 Ausführung über PowerShell

Nach Ausführung der Datei wird das Windows-Tool PowerShell gestartet:

Besonders kritisch: Der Schadcode soll in einer Umgebungsvariable gespeichert und direkt daraus ausgeführt werden. Dadurch entsteht keine sichtbare Datei auf der Festplatte (fileless Technik).

Anschließend wird die Variable wieder gelöscht, um Spuren zu minimieren.

3.2 Nutzung von WMI

Zusätzlich wird Windows Management Instrumentation (WMI) verwendet:

3.3 Nachladen der eigentlichen Schadsoftware

Im nächsten Schritt soll eine URL geladen werden, die als Bilddatei (.png) getarnt ist. Tatsächlich kann es sich jedoch um den verschleierten Schadcode handeln.

3.4 Mehrstufige Verschleierung

Während des gesamten Ablaufs werden wiederholt Techniken eingesetzt wie:

3.5 Ausführung im Arbeitsspeicher

Die eigentliche Malware könnte schließlich als .NET-Komponente geladen und direkt im Arbeitsspeicher (RAM) ausgeführt werden. Somit entsteht keine klassische Datei auf dem System.

4. Zusammenfassung des Angriffs

Eine über Dropbox bereitgestellte, verschleierte JavaScript-Datei lädt über PowerShell mehrstufig entschlüsselten Code nach und welcher schließlich eine Malware direkt im Speicher ausführen kann.

5. Mögliche Auswirkungen

Zurzeit häufen sich Angriffe, bei denen vermeintliche Rechnungen als Anhang (z. B. PDF, HTML, SVG) oder über Links verteilt werden und sich als schadhafte Dateien entpuppen. Dabei nutzen Täter gezielt auch legitime Sharing-Dienste wie z. B. Dropbox, um Schadsoftware an Filtersystemen vorbeizuschleusen.

Nachfolgend wird ein konkretes Beispiel beschrieben.

Hinweis: Die Analyse erfolgte unter strengen Sicherheitsvorkehrungen in isolierten Systemen. Grundsätzlich gilt: Öffnen Sie keine unbekannten Links, Buttons oder Anhänge in E-Mails. Im Zweifel kontaktieren Sie Ihre IT-Abteilung oder Sie melden sich bei uns.

1. E-Mail

Nach wie vor ist die E-Mail der einfachste Verbreitungsweg für solche Angriffe. In diesem Fall wurde eine vermeintliche Rechnung mit einem verlinkten Button versendet.

2. Webseite

2.1 Zugriff mit VPN / Sicherheitsumgebung

Beim Öffnen des Links kann sich das Verhalten der Webseite je nach Umgebung unterscheiden. Mit aktivem VPN oder bestimmten Sicherheitssystemen wird lediglich eine leere Seite angezeigt

Wichtig: Eine leere Webseite bedeutet nicht, dass nichts passiert. Im Hintergrund können dennoch Prozesse vorbereitet werden.

2.2 Zugriff ohne VPN

Ohne VPN wird ebenfalls eine leere Seite angezeigt. Jedoch mit einem entscheidenden Unterschied: Im Hintergrund wird automatisch eine JavaScript-Datei (.js) heruntergeladen.

2.3 Analyse des Quelltexts

Der Webseiten-Quelltext zeigt, dass die Datei über einen externen Dienst geladen wird (hier Dropbox). Angreifer nutzen solche Dienste oft, um durch die hohe Vertrauenswürdigkeit diverse Filtersystem zu umgehen.

3. JavaScript-Datei (Dropper)

Solche Dateien werden als Dropper bezeichnet. Sie enthalten meist nicht direkt die eigentliche Malware, sondern laden diese nach. Typische Merkmale:

- stark verschleierter (obfuskierter) Code

- mehrstufige Ausführung

- erschwerte Analyse

3.1 Ausführung über PowerShell

Nach Ausführung der Datei wird das Windows-Tool PowerShell gestartet:

- WindowStyle Hidden → Ausführung im Hintergrund ohne sichtbares Fenster

- ExecutionPolicy Bypass → Sicherheitsrichtlinien werden umgangen

- NoProfile → keine Benutzerprofile geladen (weniger Spuren, weniger Störungen)

- IEX (Invoke-Expression) → Code wird direkt aus dem Speicher ausgeführt

Besonders kritisch: Der Schadcode soll in einer Umgebungsvariable gespeichert und direkt daraus ausgeführt werden. Dadurch entsteht keine sichtbare Datei auf der Festplatte (fileless Technik).

Anschließend wird die Variable wieder gelöscht, um Spuren zu minimieren.

3.2 Nutzung von WMI

Zusätzlich wird Windows Management Instrumentation (WMI) verwendet:

- Startet Prozesse im Hintergrund

- wirkt wie legitime Systemaktivität

- erschwert die Detektion

3.3 Nachladen der eigentlichen Schadsoftware

Im nächsten Schritt soll eine URL geladen werden, die als Bilddatei (.png) getarnt ist. Tatsächlich kann es sich jedoch um den verschleierten Schadcode handeln.

3.4 Mehrstufige Verschleierung

Während des gesamten Ablaufs werden wiederholt Techniken eingesetzt wie:

- Kodierung (z. B. Base64)

- String-Manipulation

- mehrfache Entschlüsselung

3.5 Ausführung im Arbeitsspeicher

Die eigentliche Malware könnte schließlich als .NET-Komponente geladen und direkt im Arbeitsspeicher (RAM) ausgeführt werden. Somit entsteht keine klassische Datei auf dem System.

4. Zusammenfassung des Angriffs

Eine über Dropbox bereitgestellte, verschleierte JavaScript-Datei lädt über PowerShell mehrstufig entschlüsselten Code nach und welcher schließlich eine Malware direkt im Speicher ausführen kann.

5. Mögliche Auswirkungen

- Diebstahl von Zugangsdaten (Browser, Cookies, Tokens)

- Nachladen weiterer Schadsoftware (z. B. Trojaner, Ransomware)

- Dauerhafte Verankerung im System (Persistenz)

- Aufbau von Command-and-Control-Verbindungen

- Missbrauch des Systems (z. B. Botnetz, Kryptomining)

Wie können Sie sich schützen?

- Grundsätzlich: Links sowie verlinkte Buttons und Bilder nicht aus der E-Mail heraus anklicken. Sollten ungewöhnliche Dateien festgestellt werden alarmieren Sie schnellstmöglich den zuständigen Fachbereich und/oder rufen Sie uns an.

- Führen Sie regelmäßige Updates vom Betriebssystem sowie eingesetzter Hard- und Software durch

- Durch diverse Verschleierungstechniken können Sicherheitsprogramme umgangen werden. Somit rückt die Sensibilisierung der Mitarbeitenden in den Vordergrund. Durch kontinuierliche Schulungen über solche Phänomene kann Ihr Personal das beste Schutzschild werden.

- Zugriffsmechanismen, die die Ausführung von PowerShell-Befehlen sowie anderen Windows-Tools limitiert/blockiert.

- Uns (ZAC) anrufen. Wir können Sie in diesem Fall beraten und die Situation einschätzen.

Permanenter Link zu diesem Artikel auf zac-niedersachsen.de:

https://zac-niedersachsen.de/artikel/89

Klicken Sie hier und abonnieren Sie unseren Newsletter.