Achtung! Gezielte Betrugsform

13.03.2024

Unser Anliegen ist es, Sie über verschiedene Varianten des "E-Mail-Betrugs" aufzuklären, die neben Rechnungsmanipulationen, „Payroll-Scams“ (https://zac-niedersachsen.de/artikel/64), dem Mitlesen, Umleiten und Fälschen von E-Mails existieren.

Die nachfolgende Betrugsform kann in spezifischen Szenarien äußerst authentisch erscheinen und den kriminellen Hintergrund geschickt verschleiern.

Bei diesem Phänomen treten mindestens drei Parteien in Erscheinung:

• Firma A (Täter): Gibt sich in der Regel als ein bekanntes Unternehmen aus (hier als fiktives Beispiel "Infintiy"), sucht ein spezifisches Produkt und stellt eine vermeintliche (fingierte) Anfrage an Firma B.

• Firma B: Etwa Ihre eigene Firma, reagiert auf die Anfrage und unterbreitet A ein Angebot. Das Produkt kann jedoch nicht von den üblichen Zulieferern bestellt werden. In diesem Fall muss das angefragte Produkt von einer externen/fremden Zulieferungsfirma beschafft werden.

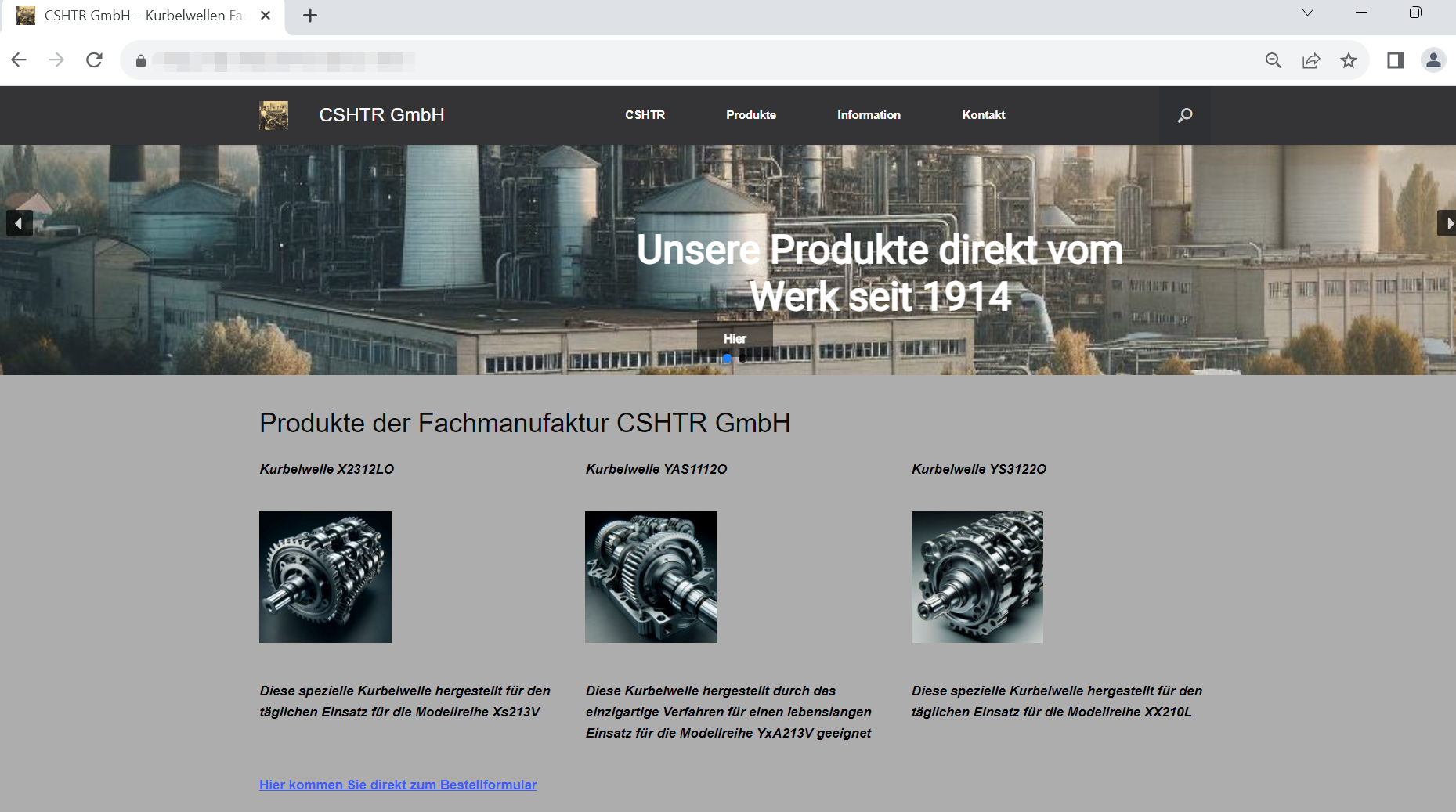

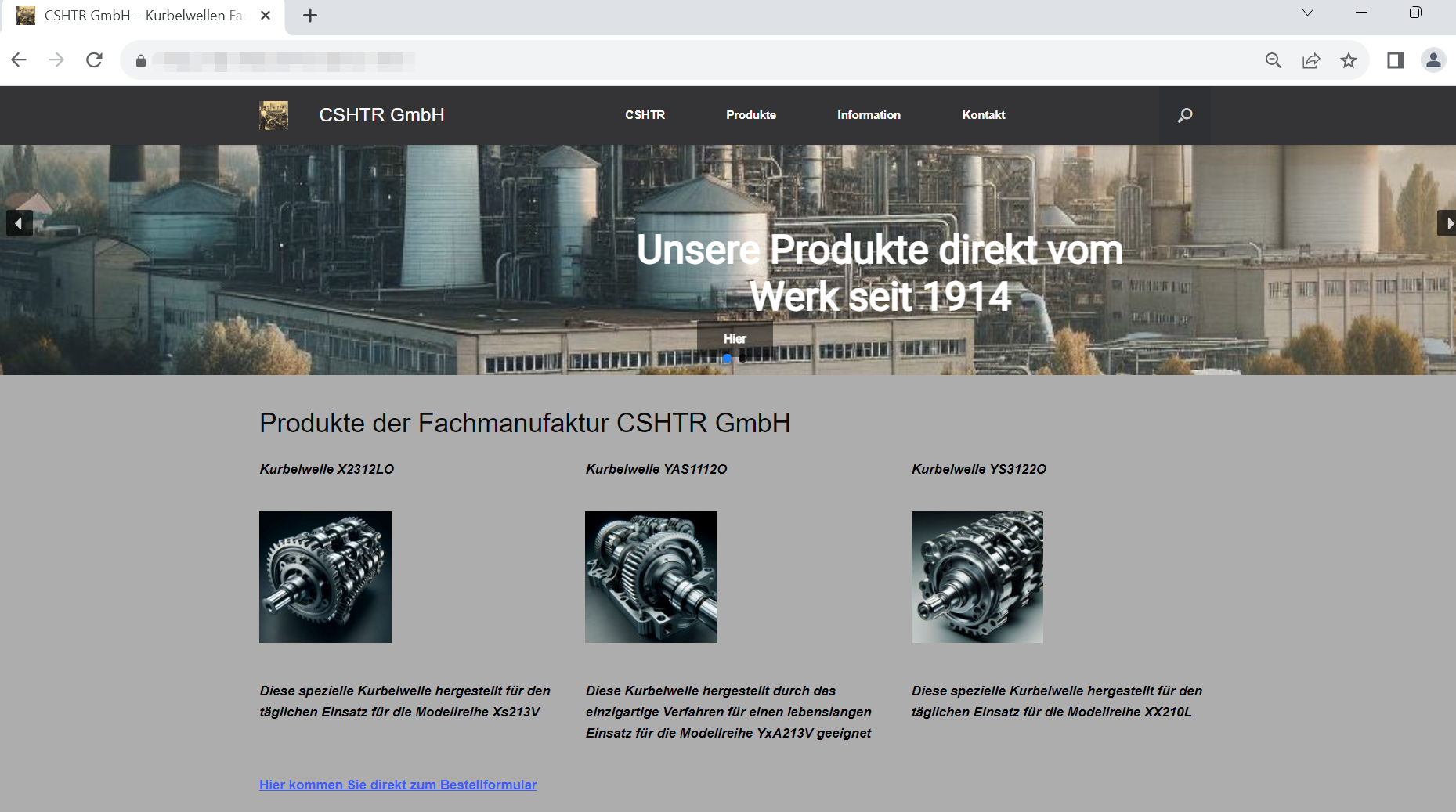

• Firma C (Täter): Hier die CSHTR GmbH, agiert als Zulieferer und gibt vor das Produkt mit einem vermeintlichen Alleinstellungsmerkmal liefern zu können.

Der Ablauf dieses betrügerischen Szenarios, dass in der Praxis oft durch eine Vielzahl von E-Mails, Telefonaten und gegebenenfalls unterschriebenen Dokumenten begleitet wird, lässt sich grob wie folgt skizzieren.

Ablauf eines fiktiven Beispiels:

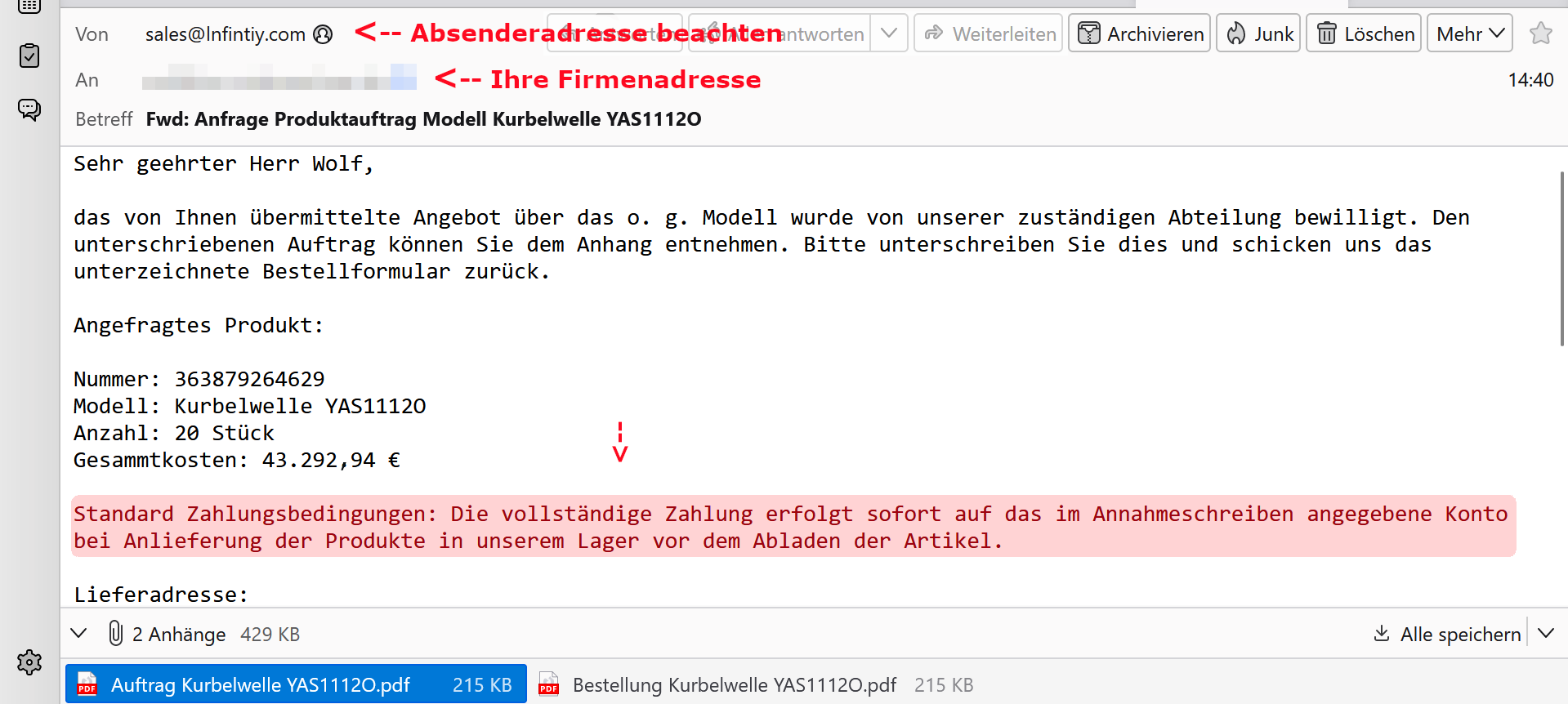

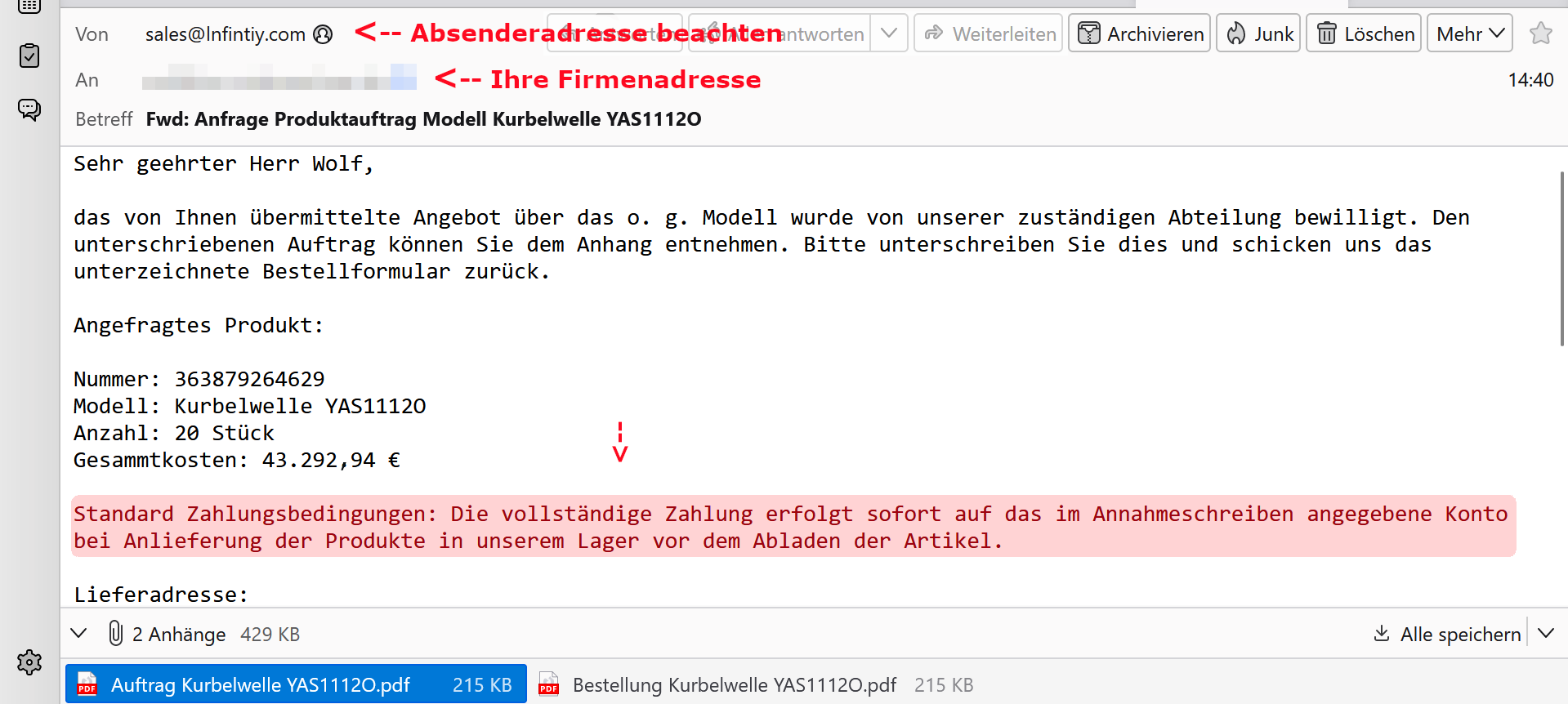

1. Firma B wird von "Infintiy" (Firma A) kontaktiert, um ein spezielles Produkt zu bestellen.

2. Firma B erstellt ein Angebot und "Infintiy" (Täter) antwortet mit möglicherweise authentisch wirkenden E-Mails, die jedoch Hinweise auf betrügerische Absichten enthalten können. Zudem wird mit Firma A vereinbart, dass die Bezahlung des Produkts durch Firma A erst nach Erhalt der Lieferung erfolgt. Hierbei kann es vorkommen, dass vermeintliche Verträge (mit augenscheinlich seriösen Stempeln etc.) unterschrieben und ausgetauscht werden.

3. Firma B nimmt die Bestellung an, muss jedoch das Produkt von einem fremden/externen Zulieferer beschaffen.

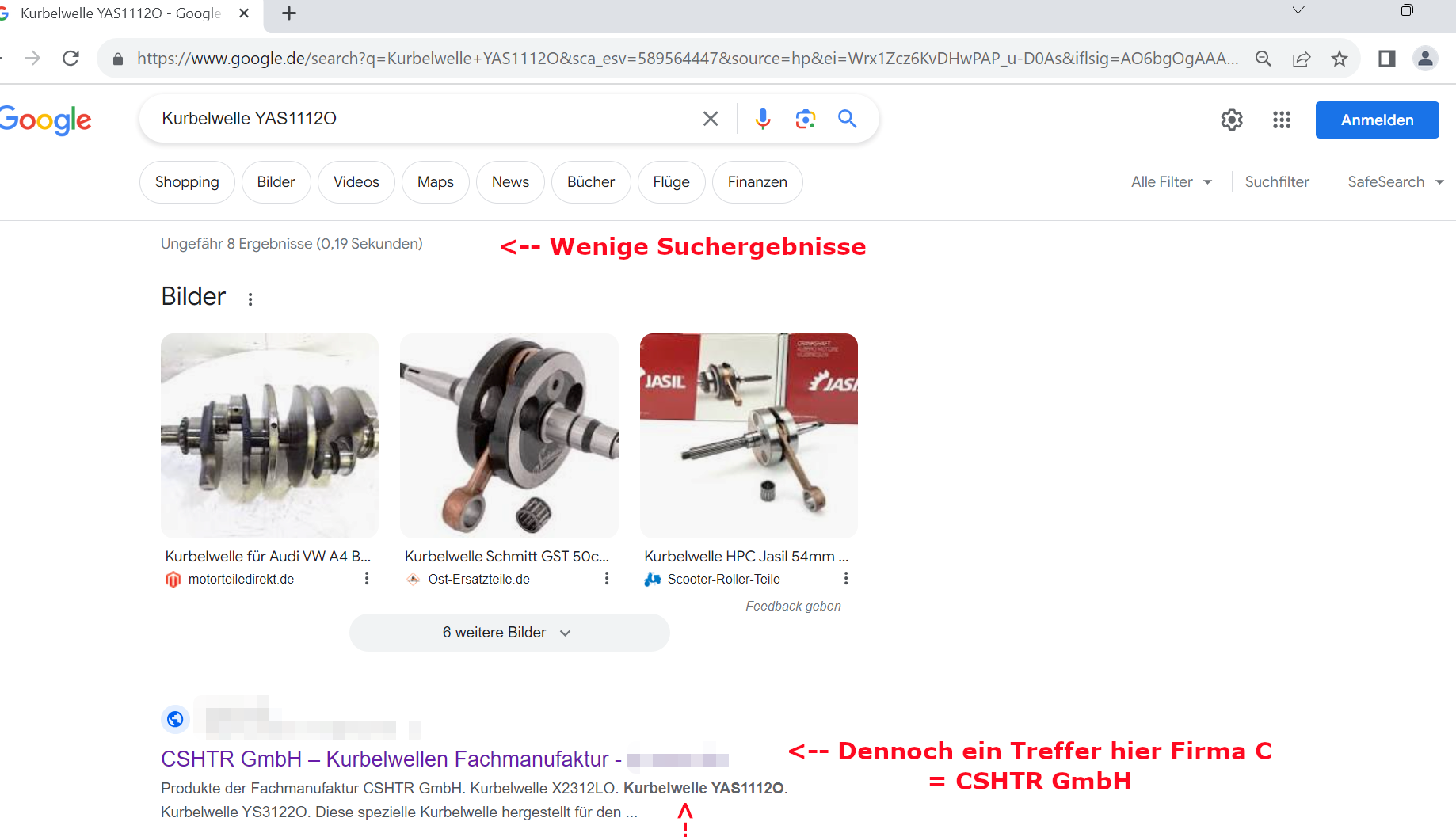

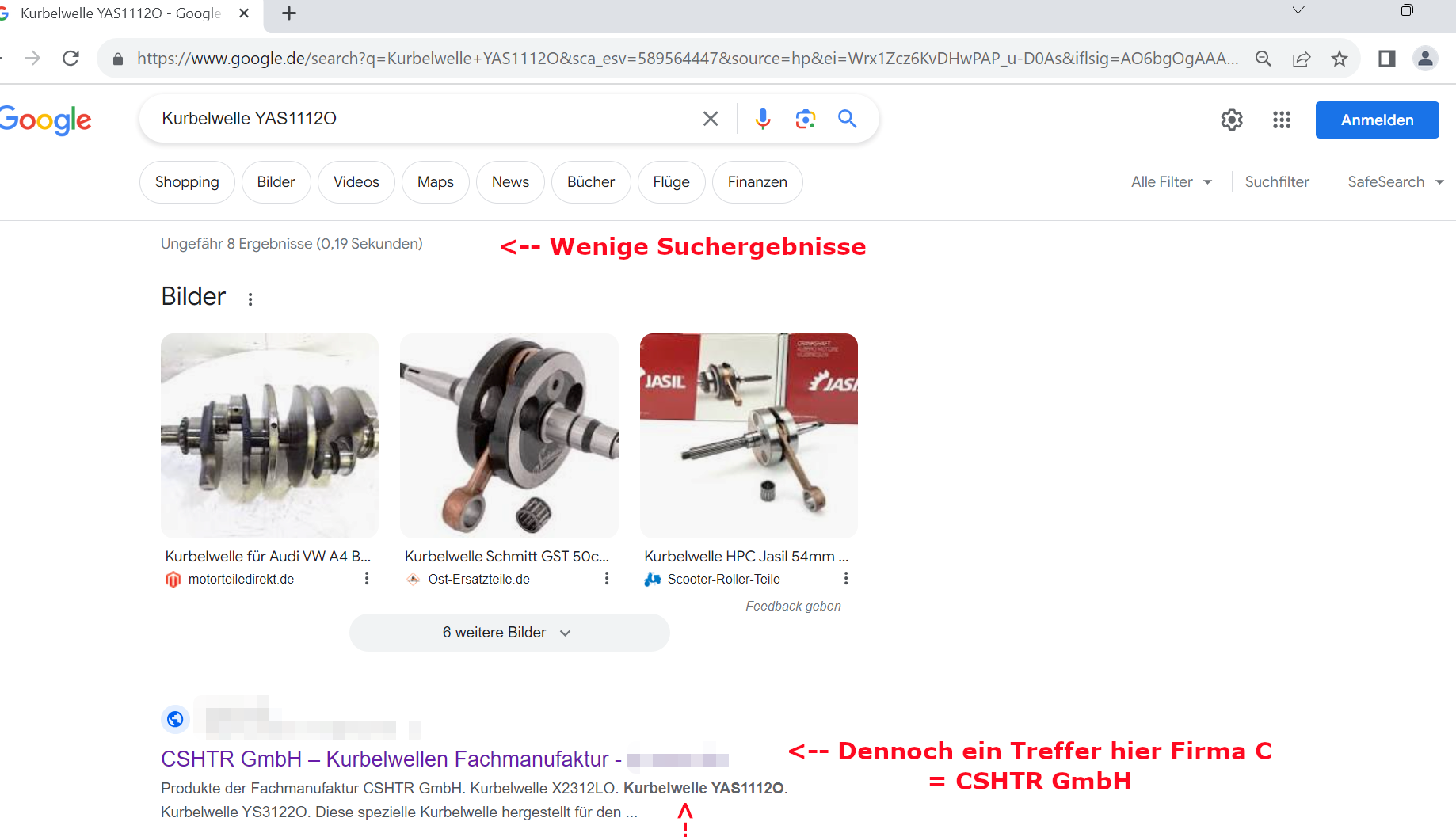

4. Über eine Internetrecherche findet Firma B die CSHTR GmbH, die vorgibt, das Produkt liefern zu können.

5. Firma B bestellt das Produkt und überweist einen beträchtlichen Betrag an die CSHTR GmbH (meist ausländische Konten), ohne zu wissen, dass die gesamte Anfrage von Firma A und die Webseite der erfundenen Firma CSHTR ein betrügerisches Konstrukt ist.

Das Ergebnis:

Firma A agiert hier als Täter und erzeugt eine fingierte Anfrage. Durch den anschließenden Abschluss der Bestellung erleidet Firma B einen finanziellen Schaden. Da Firma A und C i. d. R. die gleiche Tätergruppierung sind, können die Täter das überwiesene Geld rasch auf weitere Konten transferieren. Zudem besteht für Firma B ein erhöhtes Risiko für weitere Schäden, falls der Betrug nicht rechtzeitig erkannt wird.

Unser Anliegen ist es, Sie über verschiedene Varianten des "E-Mail-Betrugs" aufzuklären, die neben Rechnungsmanipulationen, „Payroll-Scams“ (https://zac-niedersachsen.de/artikel/64), dem Mitlesen, Umleiten und Fälschen von E-Mails existieren.

Die nachfolgende Betrugsform kann in spezifischen Szenarien äußerst authentisch erscheinen und den kriminellen Hintergrund geschickt verschleiern.

Bei diesem Phänomen treten mindestens drei Parteien in Erscheinung:

• Firma A (Täter): Gibt sich in der Regel als ein bekanntes Unternehmen aus (hier als fiktives Beispiel "Infintiy"), sucht ein spezifisches Produkt und stellt eine vermeintliche (fingierte) Anfrage an Firma B.

• Firma B: Etwa Ihre eigene Firma, reagiert auf die Anfrage und unterbreitet A ein Angebot. Das Produkt kann jedoch nicht von den üblichen Zulieferern bestellt werden. In diesem Fall muss das angefragte Produkt von einer externen/fremden Zulieferungsfirma beschafft werden.

• Firma C (Täter): Hier die CSHTR GmbH, agiert als Zulieferer und gibt vor das Produkt mit einem vermeintlichen Alleinstellungsmerkmal liefern zu können.

Der Ablauf dieses betrügerischen Szenarios, dass in der Praxis oft durch eine Vielzahl von E-Mails, Telefonaten und gegebenenfalls unterschriebenen Dokumenten begleitet wird, lässt sich grob wie folgt skizzieren.

Ablauf eines fiktiven Beispiels:

1. Firma B wird von "Infintiy" (Firma A) kontaktiert, um ein spezielles Produkt zu bestellen.

2. Firma B erstellt ein Angebot und "Infintiy" (Täter) antwortet mit möglicherweise authentisch wirkenden E-Mails, die jedoch Hinweise auf betrügerische Absichten enthalten können. Zudem wird mit Firma A vereinbart, dass die Bezahlung des Produkts durch Firma A erst nach Erhalt der Lieferung erfolgt. Hierbei kann es vorkommen, dass vermeintliche Verträge (mit augenscheinlich seriösen Stempeln etc.) unterschrieben und ausgetauscht werden.

3. Firma B nimmt die Bestellung an, muss jedoch das Produkt von einem fremden/externen Zulieferer beschaffen.

4. Über eine Internetrecherche findet Firma B die CSHTR GmbH, die vorgibt, das Produkt liefern zu können.

5. Firma B bestellt das Produkt und überweist einen beträchtlichen Betrag an die CSHTR GmbH (meist ausländische Konten), ohne zu wissen, dass die gesamte Anfrage von Firma A und die Webseite der erfundenen Firma CSHTR ein betrügerisches Konstrukt ist.

Das Ergebnis:

Firma A agiert hier als Täter und erzeugt eine fingierte Anfrage. Durch den anschließenden Abschluss der Bestellung erleidet Firma B einen finanziellen Schaden. Da Firma A und C i. d. R. die gleiche Tätergruppierung sind, können die Täter das überwiesene Geld rasch auf weitere Konten transferieren. Zudem besteht für Firma B ein erhöhtes Risiko für weitere Schäden, falls der Betrug nicht rechtzeitig erkannt wird.

Wie können Sie sich schützen?

- Erhöhte Aufmerksamkeit bei der E-Mail-Kommunikation, insbesondere bei ungewöhnlichen Zahlungsbedingungen

- Genaue Überprüfung der Identität und Seriosität der beteiligten Unternehmen

- Überprüfung der Domains und E-Mail-Adressen (Whois)

Permanenter Link zu diesem Artikel auf zac-niedersachsen.de:

https://zac-niedersachsen.de/artikel/75

Klicken Sie hier und abonnieren Sie unseren Newsletter.